Sécuriser votre PME en 5 étapes concrètes

La cybersécurité n’est pas réservée aux grandes entreprises. En Suisse, les PME représentent plus de 99 % du tissu économique (source) — et elles sont devenues la cible privilégiée des cybercriminels. Pourquoi ? Parce qu’elles disposent de données précieuses mais rarement de ressources dédiées à la sécurité.

Voici cinq étapes concrètes pour renforcer la posture de sécurité de votre entreprise, sans exploser votre budget.

1. Inventoriez vos actifs critiques

Avant de protéger quoi que ce soit, vous devez savoir ce que vous avez. Dressez un inventaire complet :

- Serveurs physiques et virtuels

- Postes de travail et appareils mobiles

- Applications métier (ERP, CRM, comptabilité)

- Données sensibles (clients, employés, finances)

- Accès réseau et comptes utilisateurs

Cet inventaire est la base de toute stratégie de sécurité. Sans lui, vous protégez à l’aveugle.

Astuce pratique

Utilisez un tableur simple avec quatre colonnes : nom de l’actif, emplacement, responsable, niveau de criticité (faible / moyen / élevé). Mettez-le à jour chaque trimestre.

2. Mettez en place une politique de mots de passe robuste

Les mots de passe faibles restent le vecteur d’attaque numéro un. Les règles à appliquer :

- Minimum 12 caractères avec majuscules, minuscules, chiffres et symboles

- Un mot de passe unique par service (jamais de réutilisation)

- Authentification à deux facteurs (2FA) sur tous les comptes critiques

- Un gestionnaire de mots de passe pour l’ensemble de l’équipe

Des solutions comme Bitwarden (open source) ou KeePass offrent un excellent rapport sécurité/coût pour les PME.

3. Mettez à jour systématiquement vos logiciels

Les mises à jour ne servent pas qu’à ajouter des fonctionnalités. Elles corrigent des failles de sécurité activement exploitées par les attaquants.

Ce qui doit être mis à jour

- Systèmes d’exploitation (Windows, macOS, Linux)

- Navigateurs web et plugins

- Applications métier et leurs dépendances

- Firmware des équipements réseau (routeurs, NAS, imprimantes)

Recommandation

Activez les mises à jour automatiques partout où c’est possible. Pour les serveurs, planifiez une fenêtre de maintenance hebdomadaire. Un seul serveur non patché peut compromettre tout votre réseau.

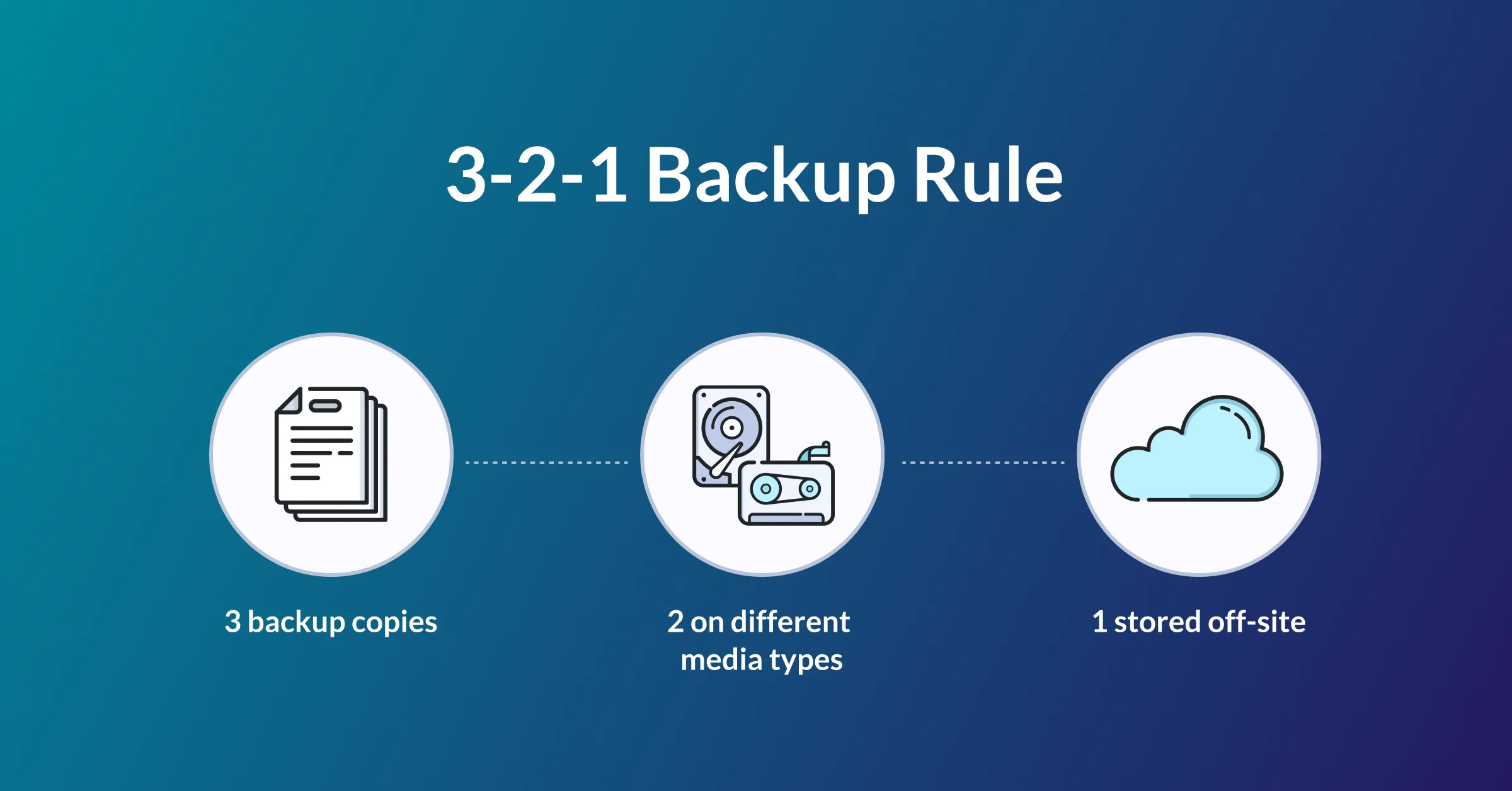

4. Sauvegardez selon la règle 3-2-1

La sauvegarde est votre filet de sécurité ultime. Si un ransomware chiffre vos données, seule une sauvegarde saine vous permettra de reprendre l’activité sans payer de rançon.

La règle 3-2-1 est simple :

- 3 copies de vos données

- sur 2 supports différents

- dont 1 hors site (cloud ou coffre externe)

Testez vos restaurations régulièrement. Une sauvegarde qui ne peut pas être restaurée ne vaut rien.

Pour aller plus loin sur ce sujet, consultez notre article dédié à la règle 3-2-1 de sauvegarde.

5. Formez vos collaborateurs

La technologie seule ne suffit pas. 90 % des incidents de sécurité impliquent une erreur humaine : clic sur un lien de phishing, pièce jointe ouverte sans vérification, mot de passe partagé par email.

Programme de sensibilisation minimal

- Briefing trimestriel de 30 minutes sur les menaces actuelles

- Exercices de phishing simulé pour tester les réflexes

- Procédure claire en cas d’incident : qui contacter, quoi faire, quoi ne pas faire

- Affichage des bonnes pratiques dans les espaces communs

L’investissement en formation est le plus rentable de toute votre stratégie de sécurité.

Par où commencer ?

Ne cherchez pas à tout faire en même temps. Commencez par l’inventaire (étape 1), puis attaquez les mots de passe (étape 2). En quelques semaines, vous aurez déjà considérablement réduit votre surface d’attaque.

Chez OCEA, nous accompagnons les PME romandes dans cette démarche avec des audits pragmatiques et des solutions adaptées à votre taille et à votre budget. Pas de jargon inutile, pas de solutions surdimensionnées — juste ce qu’il faut pour dormir tranquille.

Articles similaires

Migrer vers KSuite : retour d'expérience

Comment une fiduciaire vaudoise a quitté Microsoft 365 pour KSuite — et ce que ça a changé au quotidien.

Lire la suite →

La règle 3-2-1 de sauvegarde expliquée

Comprendre et appliquer la stratégie de sauvegarde 3-2-1 pour protéger les données de votre entreprise.

Lire la suite →Discutons de votre infrastructure

Contactez-nous pour un audit gratuit de votre parc informatique.